Вас могут заинтересовать

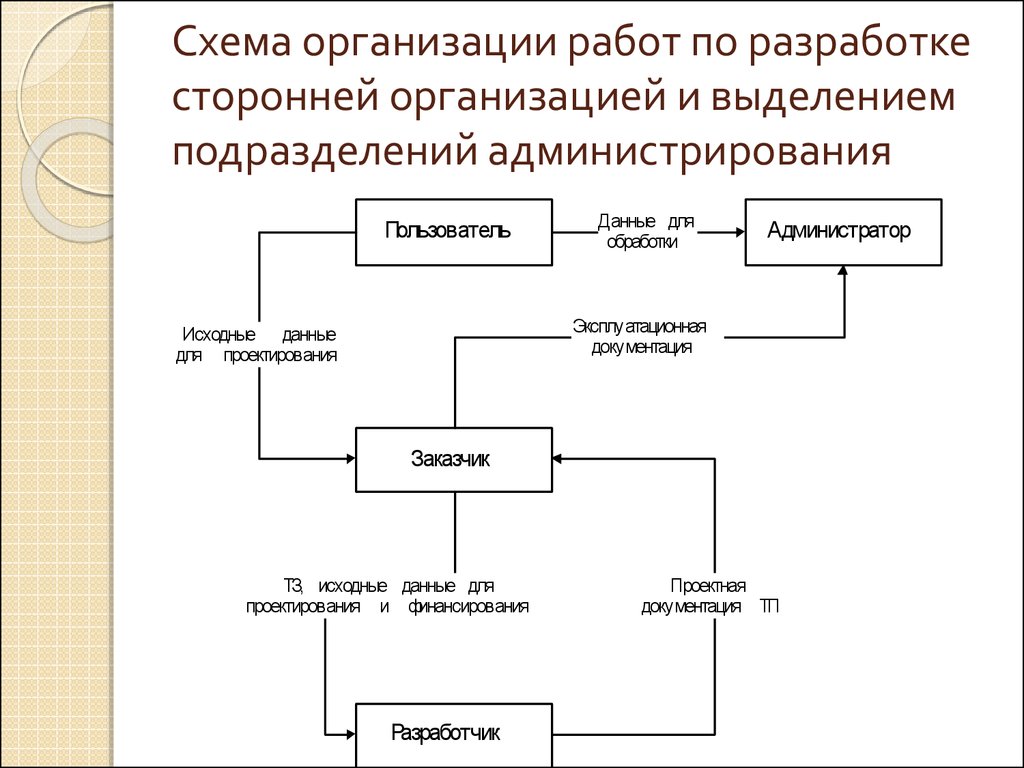

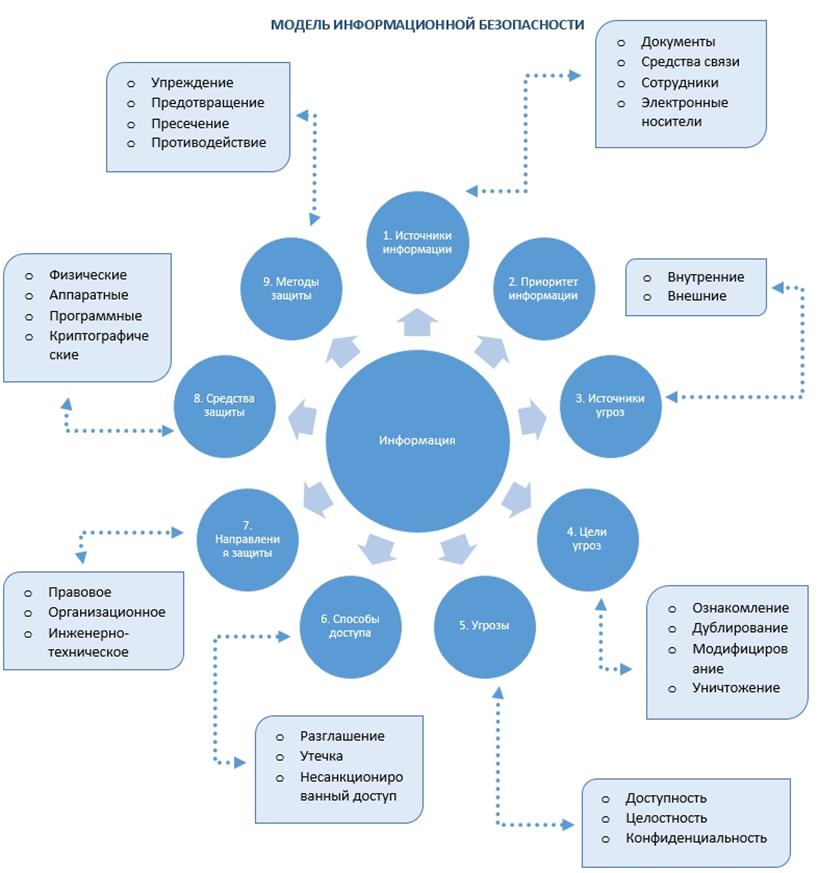

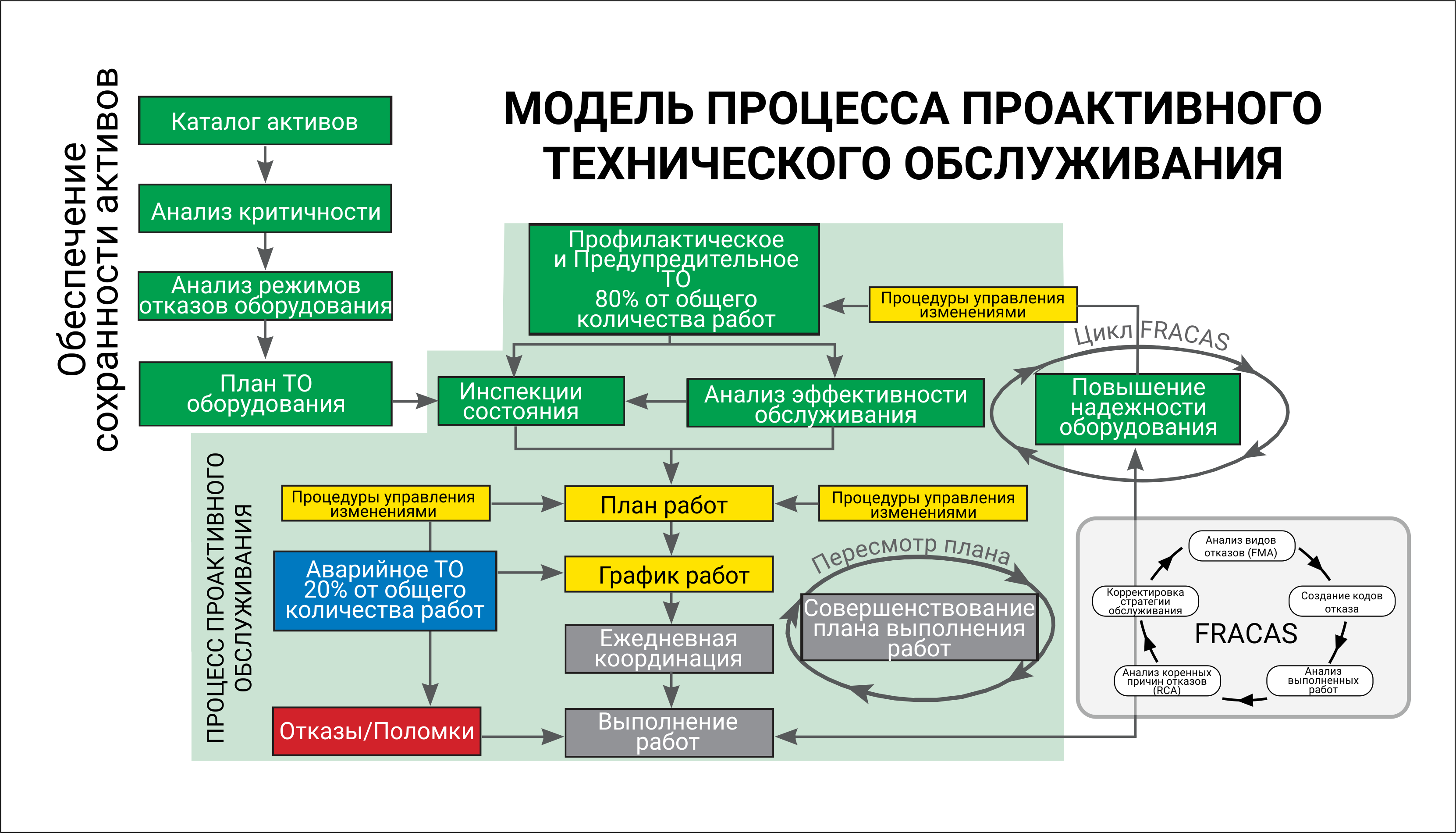

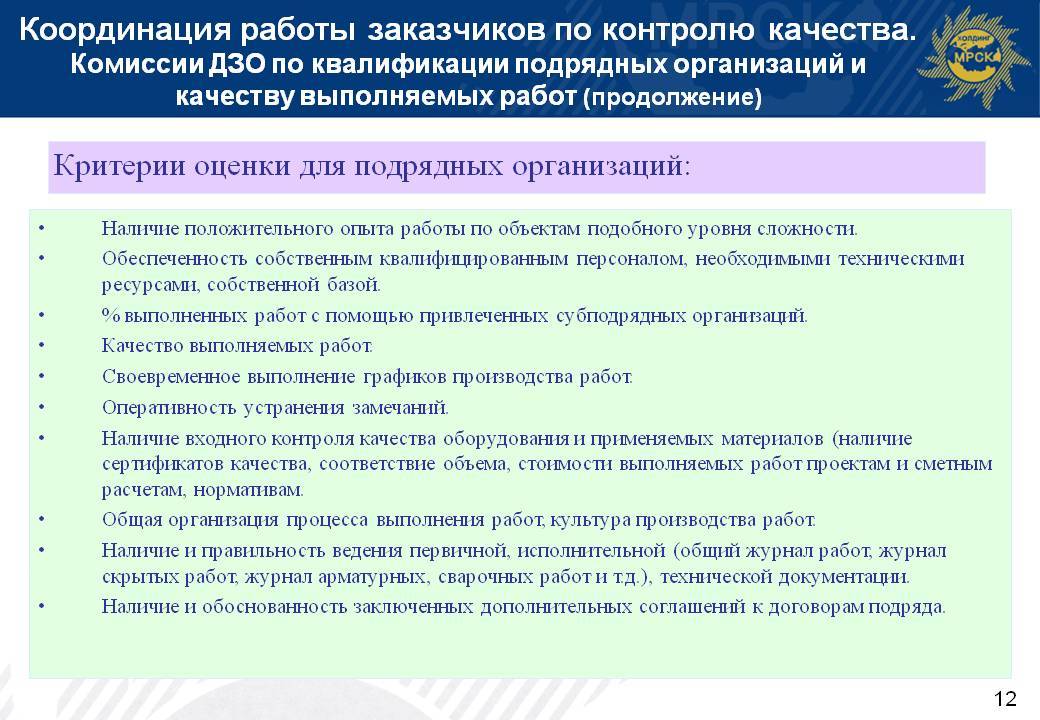

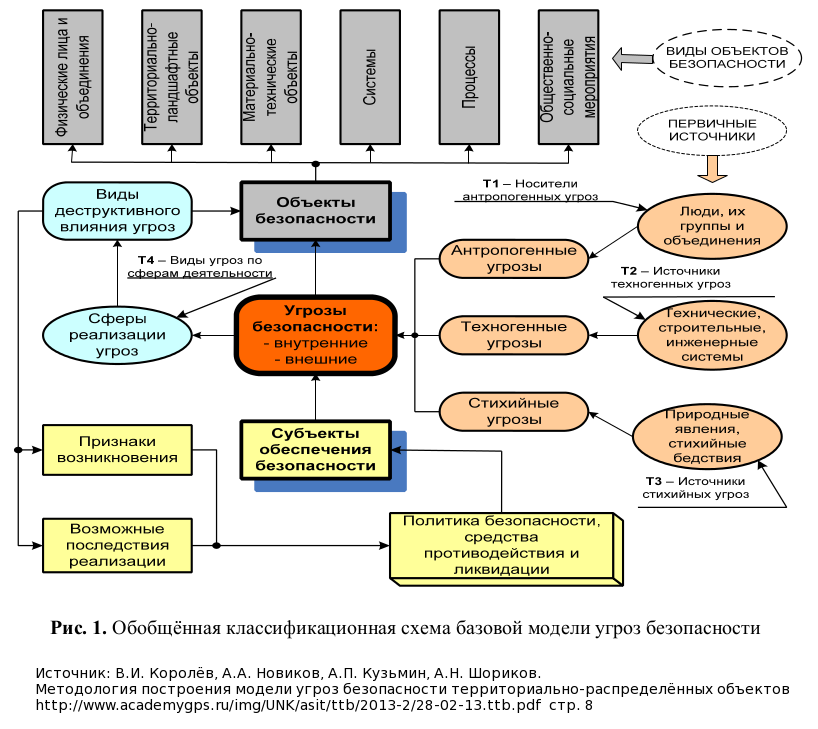

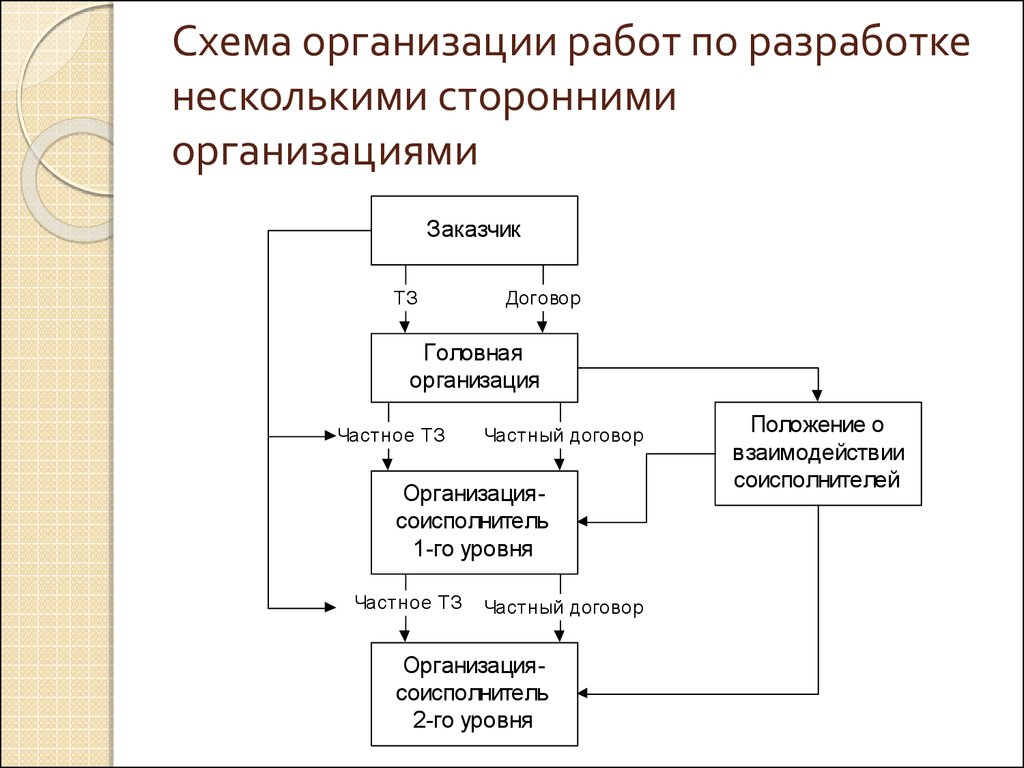

Разработка сторонними организациями. Подсистемы информационной безопасности. Несанкционированный доступ к информации примеры. Защита информации схема. Примеры угроз информационной безопасности. Схема процессов ТОИР. Совершенствование технического обслуживания